Pandora’s bucket

Cloudomgevingen bieden flexibiliteit en schaal, maar een kleine configuratiefout kan grote gevolgen hebben. Dit recente onderzoek laat zien hoe kwetsbaar gevoelige data kan zijn wanneer beveiliging niet structureel is ingebed in processen en cultuur.

Tijdens een recent onderzoek van Vooruit bleek dat een schrikbarende hoeveelheid cloud buckets (Amazon S3, Google Cloud Storage en Azure Blob) slecht geconfigureerd is. Deze diensten functioneren als digitale mappen waarin organisaties grote hoeveelheden data opslaan, variërend van afbeeldingen tot complete databases. Wanneer deze opslagruimtes onjuist zijn ingesteld – bijvoorbeeld openbaar toegankelijk zonder adequate toegangscontroles – kan gevoelige informatie met slechts één muisklik worden blootgesteld. Onze Threat Intelligence-oplossing VOS monitort hier normaal gesproken gericht op klantgegevens, maar dit keer verruimden we het filter met de vraag: hoeveel andere data wordt er eigenlijk gelekt?

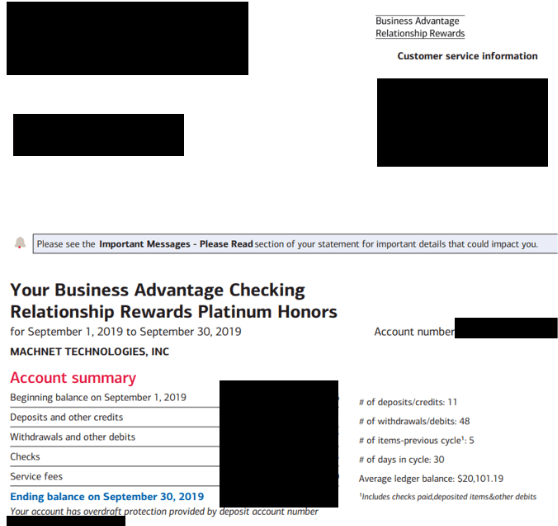

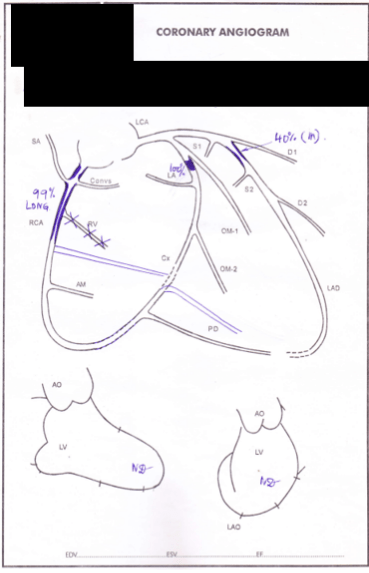

Binnen twee uur stuitte het security team van Vooruit op paspoorten uit meer dan 75 landen, aangevuld met identiteitskaarten, geboorteaktes, medische rapporten, bewijzen van adres en bankafschriften. Sommige buckets bleken zelfs beschrijfbaar, wat betekent dat kwaadwillenden data konden aanpassen. Het opvallendste was dat voor toegang geen technische kennis nodig was – een standaardbrowser volstond. Deze vondsten tonen aan dat het risico veel verder gaat dan alleen datalekken: eenmaal blootgesteld kunnen deze gegevens worden gedownload, gekopieerd en misbruikt voor fraude, identiteitsdiefstal of afpersing.

In het tijdperk van AI vormen deze gegevens een waardevolle bron voor kwaadwillenden. Met deepfake-technieken, morphing en tools zoals FaceApp of DeepfakeLive kunnen selfies worden gemanipuleerd tot overtuigende live-interacties, waarmee digitale verificatiesystemen kunnen worden omzeild. Zo ontstaat een reëel gevaar voor het creëren van synthetische identiteiten die niet alleen in digitale omgevingen, maar ook in de fysieke wereld kunnen opereren. Het risico beperkt zich dus niet tot financiële fraude, maar raakt ook aan de integriteit van processen zoals verkiezingsregistraties, kredietaanvragen en toegang tot overheidsdiensten.

Voor organisaties die met gevoelige gegevens werken, moet preventie een vast onderdeel zijn van de bedrijfscultuur en niet slechts een technische checklist. Cloud buckets moeten standaard private blijven, en toegang dient te worden geregeld via Identity and Access Management (IAM) op basis van het least privilege-principe. Regelmatige controles en monitoring zijn essentieel om onbedoelde blootstelling te voorkomen. Heeft jouw organisatie hulp nodig bij het controleren of beveiligen van cloudomgevingen? Je bent altijd welkom bij Vooruit, neem contact op met Earth Grob, Cybersecurity Business Unit Manager bij Vooruit.

Dit is de eerste blog in een reeks waarin wij de gevaren van verkeerd ingerichte cloudomgevingen en de risico’s van blootgestelde data onder de loep nemen. In de volgende delen gaan we dieper in op specifieke dreigingen, zoals misbruik van open data in combinatie met AI, en geven we praktische richtlijnen om deze risico’s effectief te beheersen.

Klaar om vooruit te gaan?

Neem contact op voor een vrijblijvend adviesgesprek. Wij laten je graag zien hoe we ook jouw organisatie volledig kunnen ontzorgen.

Ik wil vooruit